Naším cílem je vaše bezpečnost. Vaši IT infrastrukturu nepřetržitě hlídá tým profesionálů s využitím nejmodernějších cyber security nástrojů a technik.

Security Operation Center: Vaše IT bezpečnost pod dohledem

COMPLIANCE

Prostřednictvím našeho bezpečnostního dohledu zajistíte plnění zákonných požadavků, zejména:

- zákona č. 181/2014 Sb. o kybernetické bezpečnosti,

- EU směrnic NIS2 a GDPR,

- bezpečnostních standardů, např. ISO 27001.

NÁSTROJE

Bezpečnostní dohled funguje díky několika klíčovým nástrojům:

- SIEM: Sbírá a analyzuje data,

- UBA: Sleduje chování uživatelů,

- DR/XDR: Monitoruje koncová zařízení,

- Threat Intelligence: sleduje aktuální hrozby,

- SOAR: Automatizuje reakce incidenty.

DETEKCE A REAKCE

Díky tomuto dohledu získáte:

- Včasné odhalení,

- detekci událostí,

- doporučení, jak postupovat při řešení incidentů,

- možnost přímého zásahu na bezpečnostních platformách.

EXPERTI

Bezpečnostní pracoviště tvoří tým profesionálů, kteří se průběžně vzdělávají a jsou držiteli bezpečnostních certifikátů, jako jsou:

- CISSP,

- CISA,

- CRISC,

- CEH,

- CompTIA Security+,

- ISO 27001

- a další.

Podívejte se, jak SOC pracuje

SOC: Pro koho je?

Pokud potřebujete zajistit soulad činností se zákonnými a standardizačními požadavky na ochranu informací a kvalitu v oblasti zpracování dat, je pro vás SOC ideálním řešením.

Bezpečnostní dohled prostřednictvím Security Operation Center ocení zejména firmy, které nemají vlastní tým bezpečnostních analytiků nebo potřebují posílit stávající kapacity pro zajištění adekvátní úrovně bezpečnostního monitoringu.

Co se SOC získáte?

Implementací SOC ve vaší firmě získáte komplexní systém včasné identifikace potenciálních hrozeb pomocí pokročilých analytických nástrojů.

Veškeré bezpečnostní logy centrálně ukládáme a spravujeme přes přehledný ticketovací systém. V případě detekce incidentu obdržíte doporučení pro eliminaci nebo zmírnění jeho dopadů, případně můžete využít přímé zásahy na vašich bezpečnostních platformách.

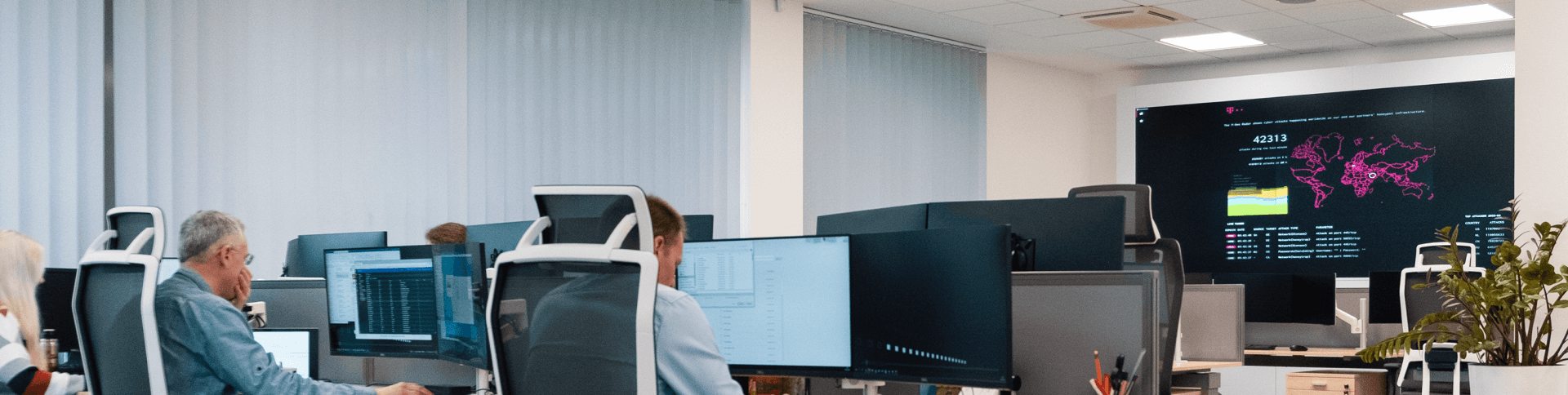

SOC zblízka

Vaši IT infrastrukturu nepřetržitě hlídá tým profesionálů s využitím nejmodernějších cyber security nástrojů a technik. Podívejte se, na jaké nástroje spoléháme.

SOC běží na portálu s ticketingem

Vše kolem bezpečnosti, tak máte na jednom místě.

Přehled nad službou Bezpečnostního dohledu vám zajistí zákaznický webový portál. Můžete ho využít ke zpracování bezpečnostních událostí, k odběru měsíčních reportů a k přístupu do technické a provozní dokumentace.

Portál slouží jako hlavní komunikační rozhraní, kde s námi můžete řešit bezpečnostní incidenty, zadávat tickety a sledovat průběh jejich řešení. V hlavním panelu naleznete přehled všech bezpečnostních alertů.

SOC spoléhá na spolehlivý software SIEM

Security Information and Event Management

SIEM je softwarový nástroj, který sbírá informace z IT prostředí, obvykle ve formě logů, událostí nebo alertů. Provádí jejich kontinuální vyhodnocování, což je prověřování různých typů předem definovaných podmínek. Při jejichž splnění dojde k vygenerování bezpečnostního alertu, že se v prostředí děje něco podezřelého.

SOC sbírá data. Nepřetržitě

Pracujeme s kolektor serverem – nástrojem pro bezpečný sběr a přenos dat. Do vaší sítě umístíme jeden či více kolektor serverů. Ty budou sbírat data z vybraných systémů a zajišťovat zabezpečený přenos dat. V případě nedostupnosti konektivity na naší straně poskytuje kolektor server funkci bufferu po dobu nejméně 4 hodin. Zajišťuje filtraci dat a provádí práce spojené s integrací kontextových dat.

SOC pravidelně reportuje

Budete dostávat pravidelně reporty o stavu bezpečnosti vašeho IT prostředí. Kolika útokům jsme čelili, jaké detekční scénáře jsou nasazeny a jaké připravujeme, jak rychle detekujeme útoky a reagujeme na ně a jaké byly nejvýznamnější bezpečnostní události.

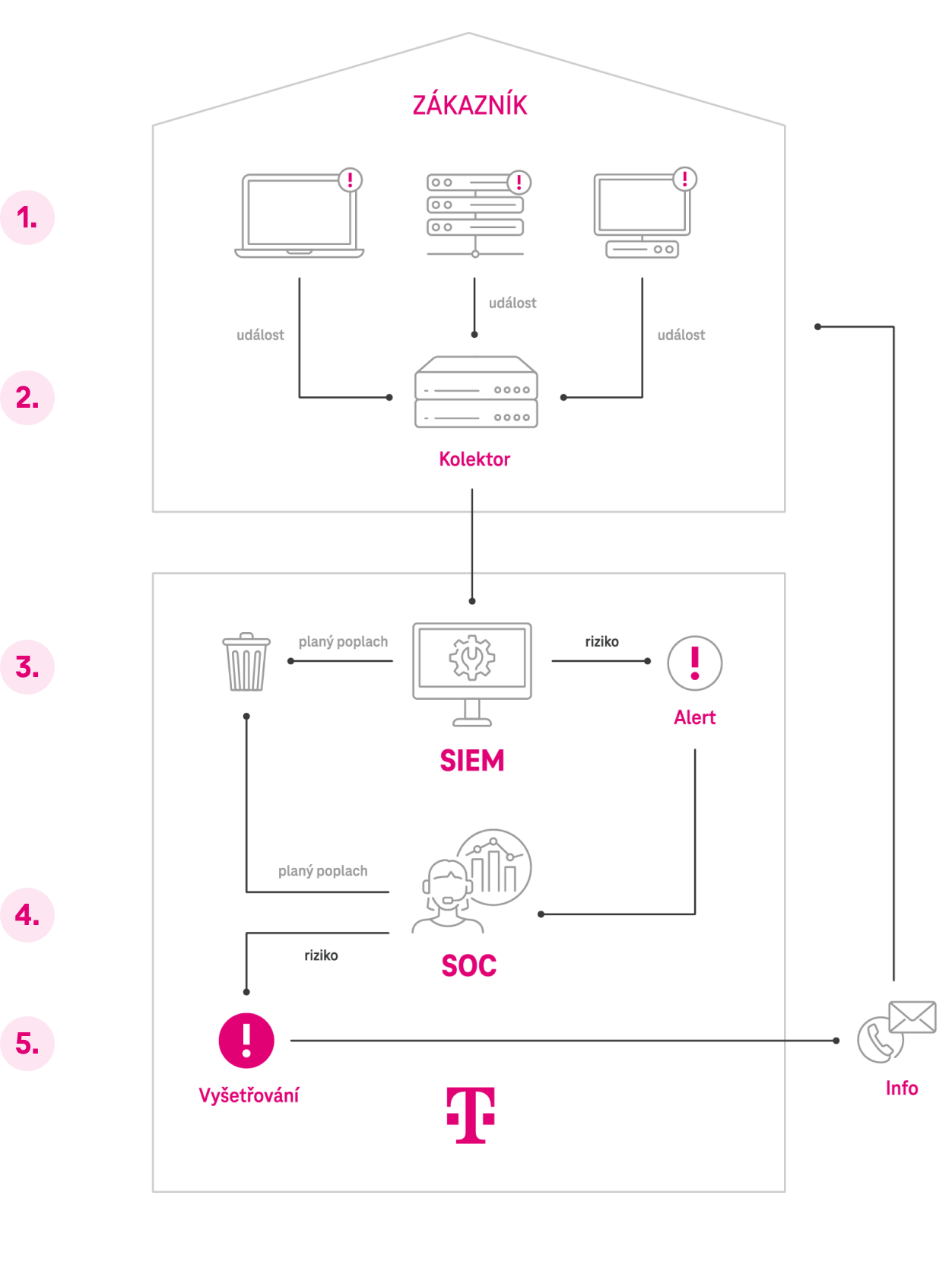

Jak bezpečnostní operační středisko funguje

Ve firemní IT infrastruktuře se děje mnoho událostí, z nichž většina je obvykle legitimních a některé jsou podezřelé. Cílem je podezřelé události detekovat a vyšetřit, zda se nejedná o bezpečnostní incident či útok.

Události z prostředí se sbírají ve formě logů pomocí kolektor serveru, který je umístěn ve vaší infrastruktuře. Data z kolektor serveru jsou přeposílána do T-Mobile SIEMu, kde probíhá jejich vyhodnocení.

Všechny typy informací, které se posílají do SIEMu, se vyhodnocují pomocí detekčních pravidel přizpůsobených vašemu prostředí a potřebám. Jakmile nějaké detekční pravidlo vyhodnotí, že je událost bezpečnostně podezřelá, vygeneruje se v SIEMu bezpečnostní alert, který je okamžitě odeslán na SOC.

Na SOCu se alertu věnují bezpečnostní analytici, kteří posoudí, jak je daná událost závažná. Podle toho vás buď informují a zahájí detailní vyšetřování s cílem identifikovat typ a dopad bezpečnostního útoku a také doporučí možnosti, jak útokům tohoto typu zabránit, nebo uzavřou událost jako falešně pozitivní, tedy jako „planý poplach“.

O každém vyhodnocení se vedou detailní záznamy, které slouží zároveň jako znalostní báze při vyšetřování budoucích bezpečnostních událostí.

Bezpečnostní dohled poskytujeme ve třech úrovních

Vysoce standardizovaná služba vhodná pro středně velké společnosti s běžnou IT infrastrukturou.

Standardizovaná služba, rozsahem určena pro komplexnější IT infrastruktury s větším množstvím logů.

Varianta na míru pro firmy, jejichž IT infrastruktura zahrnuje vyšší počet nestandardních systémů a jejichž požadavky na rozsah i dostupnost bezpečnostního dohledu jsou velmi vysoké.

Prohlédněte si garantované parametry bezpečnostních SOC služeb.